Zero Trust là gì? Tìm hiểu mô hình bảo mật Zero Trust từ A-Z

Trước đây, doanh nghiệp chỉ cần bảo vệ mạng nội bộ và tin tưởng những ai đã truy cập được vào hệ thống. Tuy nhiên, khi dữ liệu được lưu trữ trên đám mây, nhân viên làm việc từ xa và các thiết bị cá nhân kết nối vào hệ thống khiến cho mô hình bảo mật truyền thống đang dần bộc lộ nhiều hạn chế.

Chính vì vậy, một cách tiếp cận mới trong an ninh mạng đã ra đời đó là zero trust. Đây được xem là mô hình bảo mật hiện đại giúp tổ chức kiểm soát truy cập chặt chẽ hơn và giảm thiểu rủi ro bị xâm nhập. Vậy zero trust là gì, mô hình zero trust security hoạt động ra sao và tại sao ngày càng nhiều doanh nghiệp chuyển sang áp dụng phương pháp này? Hãy cùng Trainocate Vietnam tìm hiểu trong bài viết dưới đây nhé!

1. Zero Trust là gì?

Theo National Institute of Standards and Technology (NIST), Zero Trust là một mô hình an ninh mạng tập trung vào bảo vệ tài nguyên, dựa trên nguyên tắc rằng không có thực thể nào được mặc định tin cậy; thay vào đó, mọi yêu cầu truy cập phải được xác minh và đánh giá liên tục.

Nói cách dễ hiểu hơn, khái niệm Zero Trust xoay quanh triết lý nổi tiếng: Never Trust, Always Verify - không bao giờ tin tưởng, luôn luôn xác minh khi cho phép truy cập. Điều này giúp hạn chế rủi ro bị xâm nhập và bảo vệ dữ liệu tốt hơn trong môi trường công nghệ hiện đại.

Sự thay đổi này mang lại khả năng bảo vệ dữ liệu hiệu quả hơn, đặc biệt trong môi trường doanh nghiệp hiện đại nơi người dùng có thể truy cập hệ thống từ nhiều địa điểm, thiết bị và nền tảng khác nhau.

2. Vì sao Zero Trust ra đời?

Sự xuất hiện của mô hình zero trust security không phải là ngẫu nhiên mà là kết quả của những thay đổi lớn trong cách doanh nghiệp sử dụng công nghệ. Trong nhiều năm trước, hệ thống CNTT của doanh nghiệp chủ yếu hoạt động trong mạng nội bộ. Máy chủ, dữ liệu và ứng dụng đều nằm trong trung tâm dữ liệu của công ty. Do đó, việc xây dựng một “bức tường bảo vệ” quanh hệ thống được xem là đủ để đảm bảo an toàn.

Tuy nhiên, bức tranh này đã thay đổi hoàn toàn khi điện toán đám mây, SaaS và làm việc từ xa trở nên phổ biến. Nhân viên có thể truy cập hệ thống từ nhà, sử dụng thiết bị cá nhân hoặc kết nối qua các mạng internet công cộng. Vì vậy, quan niệm “bên trong mạng là an toàn” trong mô hình bảo mật truyền thống không còn phù hợp.

Ngoài ra, các cuộc tấn công mạng ngày càng tinh vi hơn. Tin tặc thường tìm cách xâm nhập vào hệ thống bằng cách đánh cắp thông tin đăng nhập của người dùng hợp lệ. Nếu hệ thống chỉ dựa vào việc kiểm tra đăng nhập ban đầu, kẻ tấn công có thể di chuyển tự do trong mạng nội bộ sau khi vượt qua lớp xác thực đầu tiên.

Chính vì những lý do này, mô hình bảo mật zero trust được phát triển nhằm thay đổi cách tiếp cận bảo mật: thay vì tin tưởng theo vị trí mạng, hệ thống sẽ đánh giá mức độ tin cậy của từng yêu cầu truy cập dựa trên nhiều yếu tố khác nhau.

3. Nguyên tắc Zero Trust yêu cầu điều gì?

-

Không tin cậy mặc định (Never trust by default): Không mặc định tin tưởng bất kỳ người dùng, thiết bị hay hệ thống nào, dù ở bên trong hay bên ngoài mạng.

-

Xác minh mọi yêu cầu truy cập (Always verify): Mỗi yêu cầu truy cập phải được xác thực và kiểm tra dựa trên danh tính, thiết bị, vị trí và các yếu tố ngữ cảnh khác.

-

Cấp quyền truy cập tối thiểu (Least privilege access): Người dùng hoặc thiết bị chỉ được cấp quyền truy cập ở mức cần thiết để thực hiện công việc, nhằm giảm rủi ro nếu bị xâm nhập.

-

Đánh giá liên tục (Continuous monitoring and validation): Trạng thái truy cập và hành vi người dùng phải được giám sát và đánh giá liên tục để phát hiện các dấu hiệu bất thường.

-

Phân đoạn và bảo vệ tài nguyên (Micro-segmentation): Hệ thống mạng và tài nguyên được chia thành nhiều phần nhỏ để hạn chế khả năng di chuyển ngang của kẻ tấn công.

-

Giả định rằng hệ thống có thể bị xâm nhập (Assume breach): Hệ thống luôn hoạt động với giả định rằng có thể đã bị xâm nhập, từ đó thiết kế cơ chế phát hiện và giảm thiểu thiệt hại.

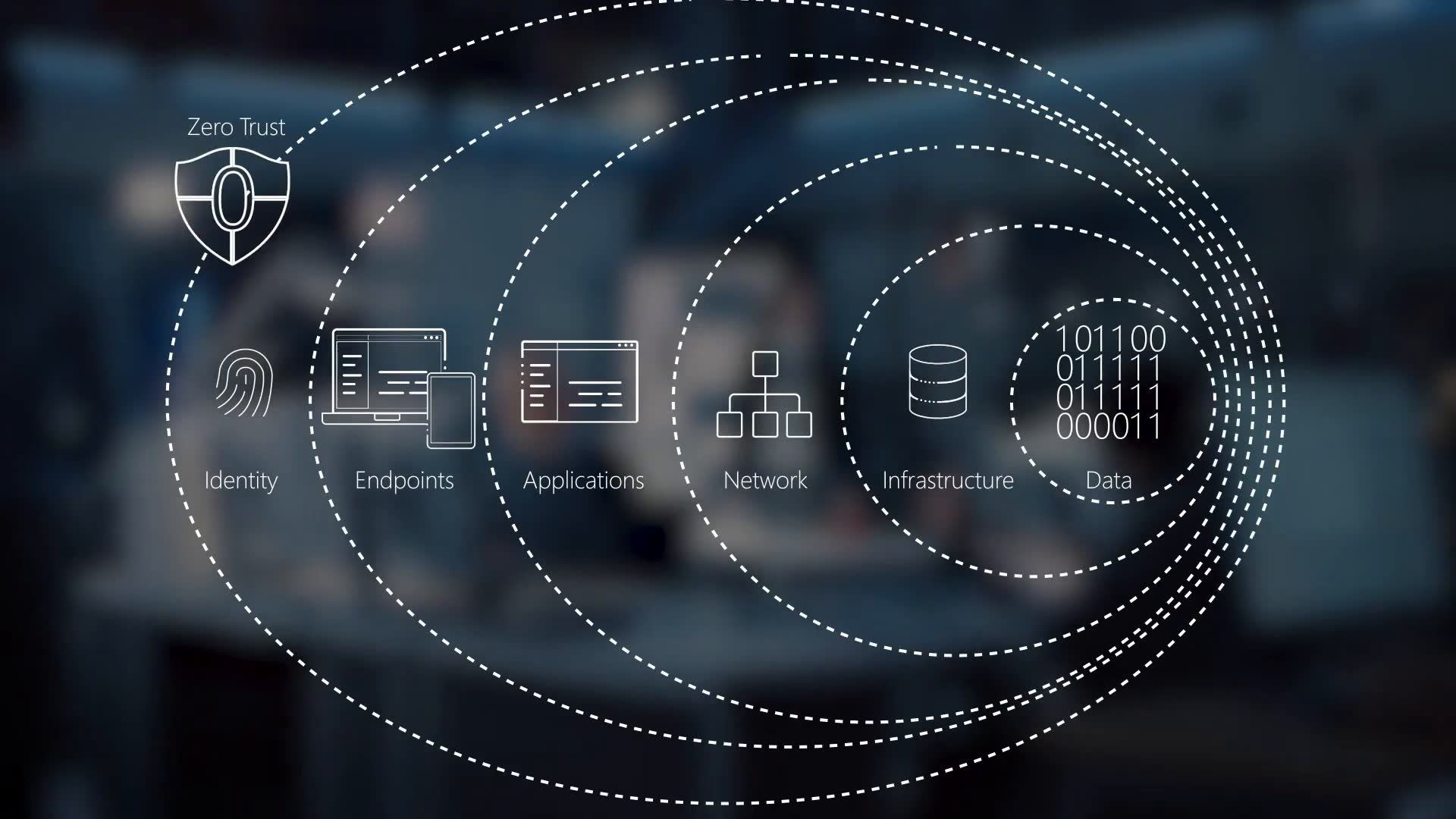

4. Kiến trúc Zero Trust gồm những thành phần nào?

Theo kiến trúc Zero Trust trong NIST Special Publication 800-207 của National Institute of Standards and Technology, mô hình Zero Trust gồm các thành phần chính sau:

-

Policy Engine (PE): Đây là thành phần đưa ra quyết định truy cập trong hệ thống Zero Trust. Policy Engine phân tích nhiều yếu tố như danh tính người dùng, trạng thái thiết bị, vị trí truy cập, chính sách bảo mật và mức độ rủi ro để xác định có cho phép truy cập tài nguyên hay không.

-

Policy Administrator (PA): Thành phần này thực thi các quyết định do Policy Engine đưa ra. Policy Administrator thiết lập, duy trì hoặc hủy kết nối giữa người dùng và tài nguyên dựa trên các chính sách đã được xác định.

-

Policy Enforcement Point (PEP): Đây là điểm thực thi chính sách truy cập trong hệ thống. PEP kiểm soát và giám sát lưu lượng truy cập giữa người dùng và tài nguyên, đảm bảo chỉ những yêu cầu truy cập được cho phép mới được thực hiện.

-

Identity Management (Quản lý danh tính): Hệ thống quản lý danh tính chịu trách nhiệm xác thực và quản lý thông tin người dùng, thiết bị hoặc dịch vụ trong hệ thống. Thành phần này giúp đảm bảo rằng chỉ những thực thể đã được xác thực mới có thể yêu cầu truy cập tài nguyên.

-

Device Management (Quản lý thiết bị): Thành phần này theo dõi và đánh giá trạng thái bảo mật của các thiết bị truy cập hệ thống, chẳng hạn như phiên bản hệ điều hành, bản vá bảo mật hoặc phần mềm bảo vệ. Chỉ những thiết bị đáp ứng yêu cầu bảo mật mới được phép truy cập.

-

Logging và Monitoring (Ghi nhật ký và giám sát): Thành phần này thu thập và phân tích các dữ liệu liên quan đến hoạt động truy cập, hành vi người dùng và sự kiện hệ thống. Thông tin này giúp phát hiện bất thường, đánh giá rủi ro và hỗ trợ cải thiện chính sách bảo mật.

-

Data và Resource (Tài nguyên và dữ liệu): Đây là các tài nguyên cần được bảo vệ trong kiến trúc Zero Trust, bao gồm dữ liệu, ứng dụng, dịch vụ và hệ thống. Tất cả các yêu cầu truy cập đến các tài nguyên này đều phải được xác minh và kiểm soát chặt chẽ.

5. Mô hình bảo mật Zero Trust hoạt động như thế nào?

-

Bước 1: Yêu cầu truy cập tài nguyên

Người dùng hoặc thiết bị gửi yêu cầu truy cập đến một tài nguyên như ứng dụng, dữ liệu hoặc dịch vụ trong hệ thống. -

Bước 2: Xác thực danh tính và thiết bị

Hệ thống kiểm tra danh tính người dùng, trạng thái thiết bị, vị trí truy cập, thời gian và các yếu tố ngữ cảnh khác để xác định mức độ tin cậy. -

Bước 3: Đánh giá chính sách bảo mật

Các chính sách bảo mật được áp dụng để quyết định có cho phép truy cập hay không. Quyết định này dựa trên nguyên tắc quyền truy cập tối thiểu (least privilege). -

Bước 4: Cho phép hoặc từ chối truy cập

Nếu yêu cầu đáp ứng các điều kiện bảo mật, hệ thống sẽ cấp quyền truy cập. Nếu không, yêu cầu sẽ bị từ chối hoặc yêu cầu xác minh bổ sung. -

Bước 5: Giám sát và đánh giá liên tục

Sau khi truy cập được cấp, hệ thống vẫn tiếp tục giám sát hoạt động của người dùng và thiết bị để phát hiện hành vi bất thường. -

Bước 6: Thu hồi hoặc điều chỉnh quyền truy cập khi cần

Nếu phát hiện rủi ro hoặc thay đổi trạng thái bảo mật, hệ thống có thể ngay lập tức hạn chế hoặc thu hồi quyền truy cập.

6. So sánh mô hình bảo mật Zero Trust với mô hình bảo mật truyền thống

| Tiêu chí | Mô hình bảo mật truyền thống | Mô hình bảo mật Zero Trust |

| Nguyên tắc tin cậy | Tin tưởng mặc định các thực thể bên trong mạng | Không tin tưởng mặc định bất kỳ người dùng hay thiết bị nào |

| Kiểm soát truy cập | Chủ yếu dựa vào vị trí trong mạng (nội bộ / bên ngoài) | Dựa trên danh tính, thiết bị, ngữ cảnh và chính sách |

| Xác thực | Thường xác thực một lần khi đăng nhập | Xác thực và đánh giá liên tục |

| Bảo vệ dữ liệu | Tập trung bảo vệ ranh giới mạng (perimeter security) | Tập trung bảo vệ tài nguyên và dữ liệu |

| Phân đoạn mạng | Phân đoạn hạn chế hoặc theo vùng lớn | Phân đoạn chi tiết (micro-segmentation) |

| Khả năng ngăn chặn xâm nhập | Kẻ tấn công có thể di chuyển trong mạng nếu đã vào được | Hạn chế di chuyển ngang nhờ kiểm soát truy cập chặt chẽ |

| Phù hợp môi trường | Phù hợp hệ thống nội bộ truyền thống | Phù hợp môi trường đám mây, hybrid và làm việc từ xa |

7. Lợi ích và thách thức của mô hình bảo mật Zero Trust

Lợi ích

-

Giảm nguy cơ tấn công mạng nhờ kiểm soát chặt chẽ mọi yêu cầu truy cập và không mặc định tin cậy người dùng hoặc thiết bị.

-

Bảo vệ dữ liệu tốt hơn thông qua cơ chế kiểm soát truy cập và phân đoạn mạng.

-

Phù hợp với môi trường đám mây và làm việc từ xa, nhờ xác thực và kiểm tra liên tục.

Thách thức

-

Hệ thống triển khai phức tạp, cần tích hợp nhiều công nghệ như quản lý danh tính, kiểm soát thiết bị và giám sát người dùng.

-

Chi phí đầu tư cho công nghệ, hạ tầng và nhân lực khá cao.

-

Cần thay đổi cách vận hành hệ thống CNTT khi chuyển từ mô hình bảo mật truyền thống sang Zero Trust.

Kết luận

Qua những phân tích trên, có thể thấy rằng zero trust là gì không chỉ đơn thuần là một khái niệm bảo mật mà còn là một chiến lược toàn diện nhằm bảo vệ hệ thống CNTT trong môi trường số hiện đại. Bằng cách áp dụng nguyên tắc không tin tưởng mặc định và xác minh liên tục, zero trust security giúp doanh nghiệp giảm thiểu rủi ro tấn công mạng và bảo vệ dữ liệu hiệu quả hơn.

Trong bối cảnh làm việc từ xa, điện toán đám mây và các mối đe dọa an ninh mạng ngày càng gia tăng, mô hình bảo mật zero trust được dự đoán sẽ trở thành tiêu chuẩn bảo mật quan trọng cho các tổ chức trong tương lai.

.jpg)